اعلام عمومی یک خطر بی سابقه اینترنتی در جهان و سکوت در ایران!

عصرایران - امروز (۱۹ فروردین ۱۳۹۲ و ۸ آوریل ۲۰۱۴) یک آسیب پذیری بسیار مهم در OpenSSL کشف و برطرف شده است.

به نوشته سایت رسمی بیان ، این مشکل تقریبا به هر کس که به اینترنت دسترسی دارد، اجازه میدهد که اطلاعاتی از سرورهای آسیب پذیر را سرقت کند. این اطلاعات ممکن است رمز عبور کاربران یا حتی رمز عبور کل سرور باشد.از آنجا که متاسفانه با گذشت چندین ساعت از اعلام عمومی این خطر بی

سابقه در جهان، متاسفانه هنوز در ایران اطلاع رسانی لازم صورت نگرفته است و

بسیاری از سایتها و کاربران ایرانی در معرض تهدید و خطر جدی هستند، شرکت دانش محور

بیان اطلاعات مربوط به این آسیبپذیری را برای اطلاع و رفع سریعتر آن

منتشر مینماید. متاسفانه تا لحظهی انتشار این خبر مراکز دولتی و دانشگاهی

کشور که خود وظیفه رصد و پیشگیری از وقوع این مشکل را دارند، این آسیب پذیری در آنها مشاهده شده است.

این مشکل در پیاده سازی پروتکل TLS کشف شده است، و باعث میشود سرورهایی که از هر نوع ارتباط امن برای ارتباط استفاده میکنند، آسیب پذیر باشند. همهی ارتباطها از طریق https (که بیشتر سرویسهای برخط ایمیل، و چت از آن استفاده میکنند) smtp و imap (که برای تبادل ایمیل استفاده میشود) و اتصالهای امن VPN و SSH همه در معرض خطر هستند. این خطر ارتباط امن بانکهای اینترنتی را نیز تهدید میکند.

این مشکل خطرناک در حقیقت اجازه میدهد که هر کاربری در ارتباط دو سویهی امن (با TLS) بتواند (در هر اتصال) 64KB از حافظهی رایانه سوی دیگر ارتباط را بخواند (با تکرار این عمل میتوان مقدار بیشتر از حافظه را استخراج کرد). این مقدار از حافظهی RAM خوانده شده ممکن است شامل کلیدهای رمز نگاری یا رمزعبورهای یا هر گونه محتوای مربوط به هر کاربری باشد. ضمنا این مشکل تنها به سایتهای https محدود نمیشود، بلکه هر سروری که به عنوان کاربر به https دیگر سایتها نیز متصل میشود، آسیب پذیر است.

بر اساس گزارش NetCraft در سال ۲۰۱۴ بیش از ۶۶٪ سایتها از سرورهایی

استفاده میکنند که بالقوه این آسیب پذیری را دارند. گستره و اهمیت این

آسیب پذیری به حدی است یک سایت مستقل (heartbleed.com) برای توضیح جوانب

مختلف آن ایجاد شده است.

چه اطلاعاتی واقعا لو رفته است؟

تیمهای امنیتی مرتبط با این آسیب پذیری انجام شده، تستهایی را انجام دادهاند و (متاسفانه) در این تستها موفق شدهاند اطلاعات حساس مربوط به آن سرور را (که البته یک سرور واقعی نبوده) استخراج کنند. هنوز گزارشی از انجام موفقیت آمیز این حمله بر یک سرور واقعی و حساس گزارش نشده، اما مطمئنا اگر کسی این حمله را انجام دهد، اطلاعات آن را افشا نخواهد کرد.

آیا رایانه من نیز آسیب پذیر است؟

فقط رایانههایی که از Linux یا BSD استفاده میکنند و نسخهی سیستم عامل آنها از جدیدتر از دو سال گذشته است، شامل این آسیب پذیری میشوند. البته متاسفانه بیشتر سرورهایی که در وب استفاده میشوند، در این گروه جای میگیرند ولی برای کاربران خانگی که ویندوز استفاده میکنند این آسیب پذیری وجود ندارد.

سرورهایی که Ubuntu 12.04 به بالا یا Debian Wheezy یا CentOS 6.5 یا

Fedora 18 یا FreeBSD 8.4/9.1 یا OpenBSD 5.3 یا OpenSUSE 12.2 دارند آسیب

پذیر هستند. البته سرورهای قدیمیتر که از نسخههای Debian Squeeze یا SUSE

Linux Enterprise این آسیب پذیری را ندارند.

آیا ضربهای به اطلاعات شخصی من وارد خواهد شد؟

اگر فکر میکنید چون رایانهی شما آسیب پذیر نیست، پس خطری شما را تهدید

نمیکند، سخت در اشتباه هستید. هر گونه اطلاعاتی از شما که در وب وجود

دارد (رمزهای عبور ایمیل، بانکی و ...) در معرض خطر است و اگر

سرویسدهندههای اینترنتی سرورهای خود را بروز نکنند، خطر دادههای کاربران

را تهدید خواهد کرد. گرچه احتمال استفاده عملی از این آسیب پذیری لزوما

زیاد نیست، ولی تضمینی وجود ندارد که یک خرابکار از آن استفاده نکرده باشد.

این مشکل از کی و چگونه پیش آمده است؟

این مشکل اولین بار در سال ۲۰۱۱ ایجاد شده و با انتشار رسمی نسخهی ۱.۰.۱ در ابتدای فروردین سال ۱۳۹۱ (۱۴ می ۲۰۱۲) عملا وارد دنیای وب شده است. از آن موقع تا کنون بیش از دو سال میگذرد و مشخص نیست که آیا در این زمان چه کس/کسانی از آن اطلاع داشتهاند یا از آن سوء استفاده داشتهاند.

این مشکل برای اولین بار در ساعت ۲۲ (به وقت تهران) در ۱۸ فروردین در سایت رسمی openssl منتشر شد، و تحت نام رسمی CVE-2014-0160 شناخته میشود. همچنین به صورت غیر رسمی، نام heart-bleed «خونریزی قلبی» به این آسیب پذیری داده شده است (همراه با لوگویی که در بالا مشاهده میشود). این نام گذاری به دلیل این بوده که مشکل در ماژول heartbeat (ضربان قلب) از openssl رخ داده است.

البته سرورهای بیان از قبل از افزونهی heartbeat استفاده نمیکردهاند و

بنابراین خطری کاربران و محصولات شرکت بیان را تهدید نمیکند.

چگونه باید با این آسیب پذیری مقابله کرد؟

کاربران و مدیران سایتها در صورتی که از سیستمعاملهای ذکر شده استفاده میکنند، باید هر چه سریعتر آن را بروز کنند. با توجه به این که امکان سرقت هر گونه اطلاعات در این مدت وجود داشته است، معمولا به مدیران سطح بالا پیشنهاد میشود که رمزهای عبور خود را تغییر دهند و همچنین بهتر است certificate های لازم برای راه اندازی سایتهای https و ... دوباره ساخته شوند. این عمل گرچه احتمالا برای مدیران سایتها سنگین خواهد بود، ولی برای تضمین امنیت کامل لازم است.

مثالی از امکان استفاده از این آسیب پذیری

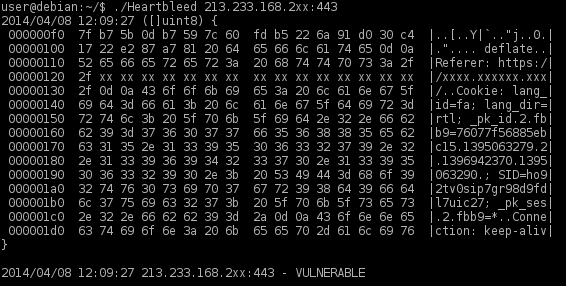

در تصویر زیر که بر روی یک سرور واقعی داخل ایران تست شده است، دادههای

مربوط به یک کاربر ناشناس قابل نمایش است (با اینکه از ارتباط امن استفاده

شدهبوده است). (دو رقم آخر IP با xx جایگزین شده است).

.png)